End-to-End Security in Azure mit Verschlüsselung, Confidential Computing und Zero-Trust

In diesem Beitrag lernst du, wie du Daten, Anwendungen und Infrastrukturen in Microsoft Azure ganzheitlich mit Zero Trust, Netzwerksegmentierung, Identitätsmanagement, Verschlüsselung (at-rest, in-transit, in-use) und Confidential Computing schützen kannst.

Dein Security-Leitpfaden für deine Azure Cloud

Es existieren eine Vielzahl an Diensten und Mechanismen, um die Sicherheit Ihrer Cloud-Umgebung zu verbessern. Dieser Blog-Beitrag soll Ihnen helfen die wesentlichen Konzepte und Mechanismen in kurzer Zeit verstehen. Ihre Daten sind eines der begehrtesten Ziele von Angreifern, sodass sie sich zwangsläufig mit diesem Thema befassen sollten.

Aus diesem Grund besteht in diesem Blog-Beitrag, neben den azure-spezifischen Mechanismen, der Fokus auf Prinzipien, Methoden und Diensten die eine erhöhte Sicherheit in Ihrer Azure Cloud ermöglichen.

Dabei existieren grundsätzlich 3 Säulen zum Schutz Ihrer Daten:

- Data at Rest (Speicherung): Schutz gespeicherter Daten, auch wenn die zugrunde liegende Infrastruktur kompromittiert wäre.

- Data in Transit (Übertragung): Sicherstellung, dass Informationen während der Übertragung nicht abgefangen oder manipuliert werden können.

- Data in Use (Verarbeitung): Absicherung sensibler Daten, während sie aktiv im Arbeitsspeicher oder Prozessor verarbeitet werden.

Microsoft Azure stellt für jede dieser Phasen eine breite Palette an Sicherheitsdiensten und technischen Mechanismen bereit, von standardmäßiger Verschlüsselung über Private Networking bis hin zu Confidential Computing. Gemeinsam ermöglichen sie ein Konzept der End-to-End-Security, das Unternehmen hilft, regulatorische Anforderungen einzuhalten, Risiken zu minimieren und das Vertrauen von Kunden und Partnern zu stärken.

In den folgenden Abschnitten tauchen wir tiefer in die drei Bereiche ein, beleuchten konkrete Azure-Technologien und zeigen, wie sich Daten umfassend schützen lassen.

Wie kann Cloud-Sicherheit in Azure aussehen?

Cloud-Sicherheit ist eine der zentralen Voraussetzungen für die digitale Transformation. Mit Microsoft Azure steht Unternehmen eine Plattform zur Verfügung, die von Grund auf sicher konzipiert wurde und gleichzeitig flexible Werkzeuge zur individuellen Absicherung von Anwendungen, Daten und Netzwerken bereitstellt.

Microsoft strukturiert die Security-Dienste in Azure entlang von drei Funktionsbereichen, die gemeinsam eine Defense-in-Depth-Strategie also ein mehrstufiges Sicherheitskonzept abbilden:

- Sichern und Schützen: Hier geht es um die präventive Verteidigung mit Sicherheitskontrollen, die Identitäten, Hosts, Netzwerke und Daten absichern.

- Erkennung von Bedrohungen: Falls Bedrohungen nicht präventiv verteidigt werden konnten, ist eine schnelle Reaktion bei ungewöhnlichem Verhalten erforderlich. Dafür existieren dedizierte Dienste wie Microsoft Sentinel, Defender for Cloud oder Application Insights bzw. Azure Monitor, um diese ungewöhnlichen Aktivitäten zu identifizieren.

- Untersuchen und Reagieren: Nach der Erkennung folgt die Reaktion auf ungewöhnliche Aktivitäten mit Isolierung von Angriffsvektoren und der Dokumentation der Ursachen.

Damit diese Funktionsbereiche effektiv funktionieren können, ist die Umsetzung von konsequenten Standards und Best Practises ratsam. Mit dem Cloud Security Benchmark existieren hilfreiche Leitpfäden zur Etablierung einer soliden Grundlage für Ihre Cloud Sicherheit auf Plattform- und App-Ebene.

Um einen kurzen Einblick in die verfügbaren Sicherheitsfunktionen in der Azure Cloud zu geben, durchleuchten wir nun die Bereiche Betrieb, Anwendungen, Speicher, Netzwerk, Compute sowie Identität.

Betriebssicherheit

Azure stellt eine Vielzahl integrierter Services bereit, die IT-Teams beim Erkennen, Analysieren und Beheben von Bedrohungen unterstützen.

- Microsoft Sentinel: Ein cloud-nativer SIEM- und SOAR-Dienst, der Angriffe erkennt, Bedrohungen analysiert und automatisierte Reaktionen ermöglicht.

- Defender for Cloud: Liefert Transparenz, Richtlinienmanagement und Bedrohungserkennung für alle Azure-Ressourcen.

- Azure Resource Manager: Standardisierte, vorlagenbasierte Bereitstellungen minimieren Fehlerquellen bei Sicherheitskonfigurationen.

- Application Insights & Azure Monitor: Umfassendes Monitoring, Diagnose und forensische Auswertung von Anwendungen und Infrastruktur.

- Azure Advisor: Liefert auf KI-Analysen basierende Empfehlungen zur Verbesserung von Performance, Sicherheit und Kostenkontrolle.

Anwendungssicherheit

Zur Absicherung von Workloads auf Anwendungsebene bietet Azure unter anderem folgende Dienste und Lösungen:

- Web Application Firewall (WAF): Schutz vor OWASP-Top-10-Angriffen wie SQL-Injection oder XSS.

- App Service Authentication: Integrierte Authentifizierung/Autorisierung ohne zusätzlichen Backend-Code.

- Mehrstufige Sicherheitsarchitekturen: Isolation für Azure-Dienste mit fein granulierten Zugriffskontrollen.

- Erweiterte Diagnosefunktionen: Protokolle und Tracing erleichtern die Ursachenanalyse bei Fehlern oder Angriffen.

- Regeln für Penetrationstests: Azure erlaubt kundenseitige Tests eigener Anwendungen im Rahmen klar definierter Vorgaben.

Datensicherheit

Um auf gespeicherte Daten sicher zugreifen zu können, existieren beispielsweise folgende Funktionen:

- Shared Access Signatures (SAS): Zeitlich begrenzter, delegierter Zugriff auf Speicherressourcen.

- Verschlüsselung: Schutz während der Übertragung (TLS, SMB 3.0, clientseitig) und im Ruhezustand (Storage Service Encryption, Disk Encryption für VMs).

- Storage Analytics: Protokollierung von Zugriffen und Fehlern zur Nachverfolgbarkeit.

- CORS-Unterstützung: Ermöglicht sichere Cross-Origin-Zugriffe für browserbasierte Anwendungen.

Netzwerksicherheit

Die Netzwerkschicht Ihrer Azure Cloud Umgebung bildet die Grundlage für den Schutz vor unbefugten Dritten auf Ihre Daten und Dienste. Aus diesem Grund können sie beispielsweise mit den folgenden Diensten den Netzwerkverkehr einschränken oder blockieren:

- Netzwerksicherheitsgruppen (NSG): Stateful Paketfilterung auf Subnetz- oder VM-Ebene.

- Azure Firewall: Skalierbarer Firewall-as-a-Service mit L3–L7-Filterung und Premium-IDPS.

- Azure DDoS Protection: Schutz vor volumetrischen Angriffen mit Rapid Response und Kostenschutzoptionen.

- Routensteuerung & Tunnelerzwingung: Erzwingt den sicheren Datenfluss über Security Appliances.

- Azure Virtual Network Manager: Zentrale Durchsetzung von Sicherheitsrichtlinien auf Netzwerkebene.

- Private Link: Sichere, private Endpunkte für PaaS-Dienste, ohne Exposition im öffentlichen Internet.

- VPN Gateway & ExpressRoute: Verschlüsselte Verbindungen oder dedizierte WAN-Links für hybride Umgebungen.

- Load Balancer, Application Gateway, Front Door& Traffic Manager: Hochverfügbares und intelligentes Routing.

- Azure DNS & internes DNS: Verwaltung und Absicherung von Namensauflösung.

- Erweiterte Container-Netzwerkdienste (ACNS): Sicherheit und Transparenz für Kubernetes-Cluster.

Compute-Sicherheit

Ihre Anwendungen und Dienste müssen auf virtuellen Maschinen oder anderen Azure Compute-Diensten bereitgestellt werden. Aus diesem Grund müssen Sie sich zwingend auch mit der Sicherheit Ihrer Workloads beschäftigen. Im Folgenden ist ein erster Auszug an Schutzfunktionen aufgelistet:

- Azure Confidential Computing: Verschlüsselte Verarbeitung sensibler Daten, selbst im Arbeitsspeicher.

- Antimalware-Integration: Schutz durch Microsoft und Drittanbieterlösungen.

- Key Vault mit HSM-Unterstützung: Sicheres Speichern und Verwalten kryptographischer Schlüssel.

- Backup & Site Recovery: Schutz vor Datenverlust und Ausfällen durch automatisierte Replikation und Wiederherstellung.

- SQL- und Datenträgerverschlüsselung: Integration mit Key Vault für zentrale Schlüsselspeicherung.

- Patch- und Update-Management: Automatisierte Absicherung gegen bekannte Schwachstellen.

Identitäts- und Zugriffsmanagement

Um Benutzer für den Zugriff auf Daten und Dienste einzuschränken fungiert Microsoft Entra ID als das zentrale IAM-Plattform Ihrer Azure Cloud. Die folgenden Funktionen dienen dabei als erster Auszug:

- Multi-Faktor-Authentifizierung (MFA) und Microsoft Authenticator zur Absicherung von Konten.

- Kennwortrichtlinien und tokenbasierte Authentifizierung für robuste Zugangskontrolle.

- Rollenbasierte Zugriffskontrolle (RBAC) zur feingranularen Rechtevergabe.

- Hybride Identität zur Gewährleistung einheitlicher Identitäten für On-Premises und Cloud.

- Identity Protection und Privileged Identity Management (PIM) zur Minimierung von Risiken.

- B2B- und B2C-Kollaboration für sichere Partner- und Kundenintegration.

- Application Proxy für sicheren Remotezugriff auf On-Premises-Anwendungen.

Diese Beispiele aus den Bereichen Betrieb, Anwendungen, Speicher, Netzwerk, Compute und Identität dienen als knappe Übersicht für die vielseitigen Mechanismen, Dienste und Lösungen, die bereits in die Azure Cloud integriert sind. In den folgenden Kapiteln schauen wir uns weitere spezifische Lösungen und Dienste an, sodass diese Liste nicht als vollständiges Feature-Set zu verstehen ist.

Gemeinsame Verantwortung in der Cloud

Der Umstieg in die Cloud bedeutet nicht, dass Unternehmen ihre Sicherheitsaufgaben vollständig an den Anbieter abgeben. Stattdessen folgt die Cloud-Sicherheit dem Modell der geteilten Verantwortung (Shared Responsibility Model). Dieses Modell definiert klar, welche Sicherheitsaufgaben beim Cloudanbieter liegen und welche weiterhin in der Verantwortung der Kunden verbleiben. Damit sind alle wesentlichen Entscheidungen zu den eingesetzten Technologien, Absicherungsmechanismen und Präventivmaßnahmen Teil der Aufgaben des Kunden.

In einer lokalen IT-Umgebung tragen Unternehmen die Verantwortung für die gesamte Infrastruktur wie physische Sicherheit der Rechenzentren inklusive Netzwerk, Hardware und Virtualisierung, Betriebssysteme, Middleware, Anwendungen, Daten, Identitäten, Zugriffskontrolle und Endgeräte.

Mit dem Schritt in die Cloud verschiebt sich diese Last. Die physische Bereitstellung und Wartung von Hardware, Netzwerken oder grundlegende Infrastruktur wird vollständig von Microsoft betrieben und gesichert. Unternehmen behalten jedoch weiterhin zentrale Aufgaben wie Daten- und Identitätsschutz, Endpoint-Security, Zugriffskontrolle und Konfigurationsmanagement.

Der Vorteil von Cloud-Lösungen ist jedoch, dass man je nach Bedarf immer mehr Verantwortung abgeben kann, wenn man sich für das gewählte Cloudmodell entscheidet:

-

Infrastructure-as-a-Service (IaaS): Microsoft sichert die Infrastruktur (Rechenzentrum, Hardware, Virtualisierung). Kunden sind für OS-Patches, Netzwerkkonfigurationen, Anwendungen, Identitäten und Daten zuständig.

-

Platform-as-a-Service (PaaS): Die Verantwortung des Kunden verschiebt sich stärker auf Applikations- und Datenebene. Microsoft übernimmt zusätzlich das Betriebssystem, die Plattformdienste und deren Absicherung.

-

Software-as-a-Service (SaaS): Der Anbieter übernimmt nahezu den gesamten Stack inklusive die Bereitstellung von Anwendungen. Kunden behalten jedoch die Kontrolle über Benutzer, Zugriffsrechte, Datenklassifizierung und Endgeräte.

Im Gegensatz dazu müssen sie On-Premises in Ihrem eigenen Rechenzentrum alle Ebenen in Eigenverantwortung stemmen. Manche Aufgaben bleiben jedoch unabhängig vom gewählten Cloudmodell in Ihrer Verantwortung wie der Schutz von Datem, Identitäten, Endgeräten oder Zugriffsverwaltung.

Dennoch sind die Vorteile von Cloud-Lösungen unübersehbar. Sie können Ihr IT-Team entlasten und den Fokus auf die Entwicklung legen, Sicherheitsdienste wie DDoS-Abwehr oder Zero-Trust-Mechanismen auslagern und von den fundierten Lösungen von großen Cloudanbietern profitieren.

Für den Einsatz von künstlicher Intelligenz existiert ein separates Shared Responsibility Model. Im folgenden Beitrag aus der Microsoft Dokumentation findest du weiterführende Informationen.

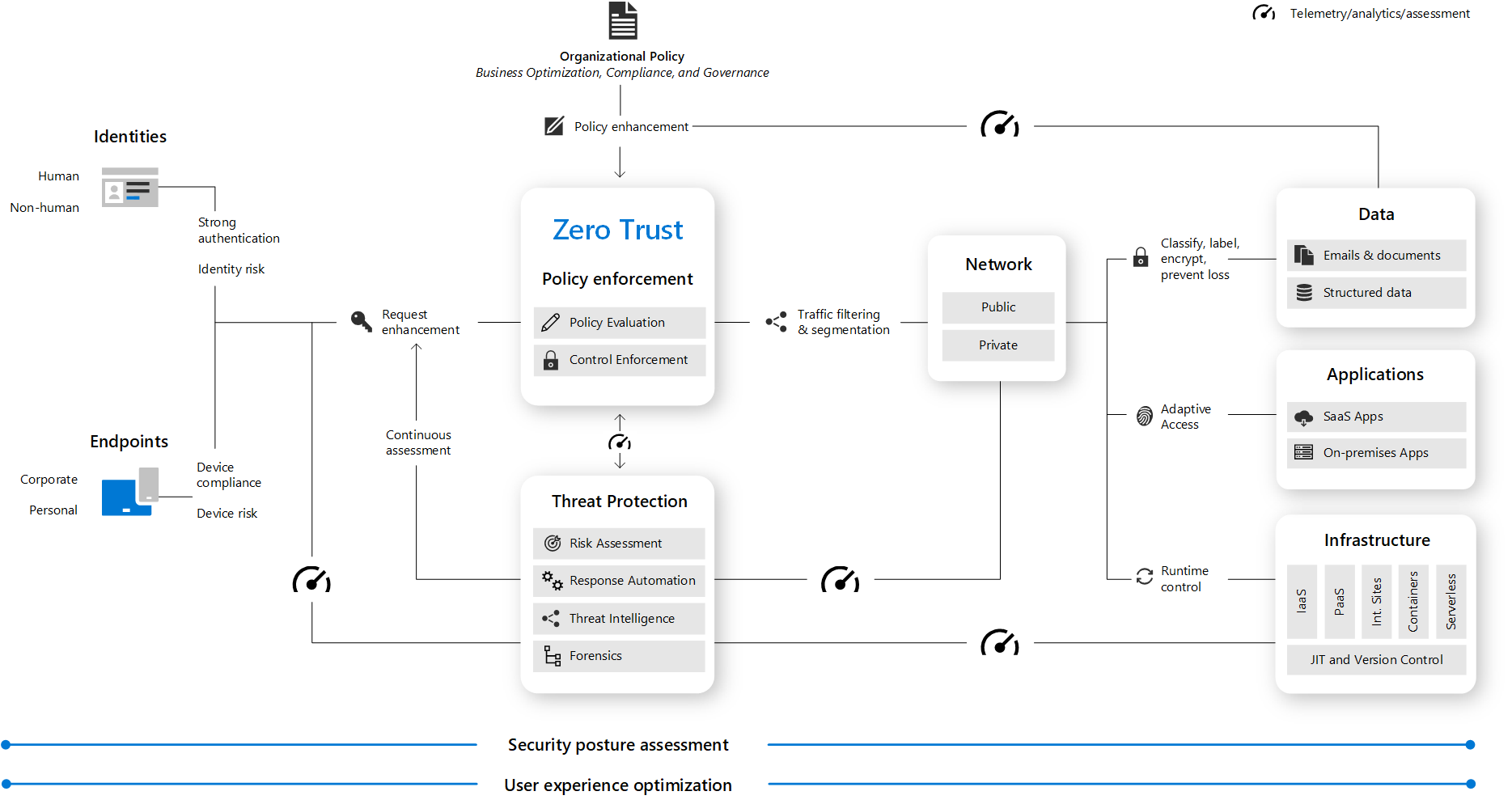

Was ist eigentlich Zero-Trust?

Die zunehmende Verlagerung von Workloads in die Cloud, die Verbreitung von Remote-Arbeit und die steigende Zahl mobiler Endgeräte machen klassische Sicherheitsansätze obsolet. Traditionell beruhte IT-Sicherheit auf dem Konzept des Perimeterschutzes. Alles innerhalb des Unternehmensnetzwerks galt als vertrauenswürdig, während Zugriffe von außen restriktiv kontrolliert wurden. In einer hybriden, cloudbasierten Welt ist dieses Modell jedoch nicht mehr ausreichend. Genau hier setzt das Zero Trust-Sicherheitsmodell an.

Zero Trust basiert auf drei Grundsätzen, die Microsoft als essenziell für moderne Sicherheit definiert:

-

Explizit überprüfen: Jede Zugriffsanfrage wird unabhängig von Quelle oder Standort überprüft. Dazu fließen Faktoren wie Benutzeridentität, Gerätezustand, Standort, verwendete Anwendung oder Workload in die Authentifizierung und Autorisierung ein.

-

Least-Privilege-Berechtigungen: Zugriffe werden auf das notwendige Minimum beschränkt. Adaptive Richtlinien, risikobasierte Entscheidungen und kontinuierliche Prüfungen reduzieren die Angriffsfläche und das Risiko von Missbrauch.

-

Von einem Verstoß ausgehen: Es wird angenommen, dass ein Angriff bereits erfolgt ist. Daraus folgen Maßnahmen wie Segmentierung von Ressourcen, End-to-End-Verschlüsselung, Monitoring und automatisierte Reaktionen zur Begrenzung des Schadens.

Während früher alle Ressourcen hinter einem sicheren Unternehmensnetzwerk abgeschottet wurden, ist heute eine adaptive, identitätszentrierte Zugriffskontrolle notwendig. Zero Trust löst den Perimeteransatz ab und ermöglicht sicheren Zugriff von überall, die Integration hybrider Umgebungen und die kontinuierliche Verbesserung durch Analysen und Automatisierung.

Schutz deiner Azure-Plattform und Infrastruktur

Nachdem wir uns die ersten Beispiele für die Absicherung der Azure Cloud angeschaut haben möchte ich in diesem Kapitel etwas spezifischer werden und verschiedene Aspekte der Azure Cloud Sicherheit näher beleuchten. Dabei möchte ich dir einerseits die Grundlagen und Prinzipien mitgeben, aber auch konkrete Implementierungsvorschläge für einzelne Dienste bereitstellen.

Azure-Rechenzentren und physische Sicherheit

Die physische Sicherheit von Cloud-Infrastrukturen ist das Fundament jeder vertrauenswürdigen Plattform. Microsoft Azure basiert auf einem globalen Netzwerk von hochsicheren Rechenzentren, die speziell dafür entwickelt wurden, Daten und Workloads bestmöglich zu schützen.

Azure betreibt weltweit über 100 hochgesicherte Rechenzentren in mehr als 60 Regionen und stellt Dienste in 140 Ländern bereit. Die Infrastruktur ist so konzipiert, dass Anwendungen in der Nähe Ihrer Nutzer bereitgestellt werden, um Latenzen zu reduzieren. Mit dem erhöhten Wunsch für Daten-Souveränität werden weltweite oder regionale Bereitstellungsmethoden zur Verfügung gestellt. Dabei kann man sich vollständig auf die Rechenzentren von Microsoft stützen oder sogar mit Azure-Local Ihre eigenen Rechenzentren für die Bereitstellung von Azure Diensten verwenden.

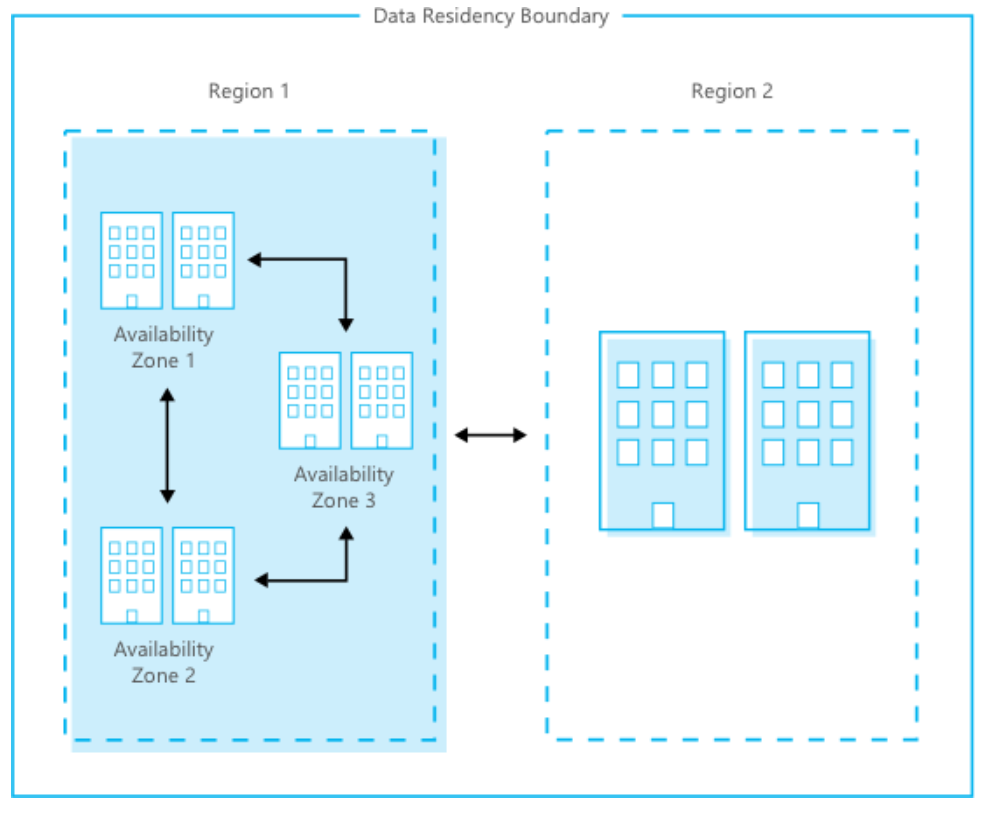

Die Kategorisierung der Microsoft Rechenzentren erfolgt dabei nach den folgenden Konzepten:

- Geografische Regionen: Zusammenfassung mehrerer Regionen in einem geografischen Raum, um Datenhoheit und Ausfallsicherheit zu gewährleisten.

- Regionen: Zusammenschlüsse mehrerer Rechenzentren, verbunden durch ein leistungsfähiges, verschlüsseltes Netzwerk.

- Availability Zones: Physisch getrennte Rechenzentren innerhalb einer Region mit eigenständiger Stromversorgung, Kühlung und Netzwerkanbindung für hochverfügbare und fehlertolerante Anwendungen.

Ähnlich wie in Ihrem eigenen Rechenzentrum werden seitens Microsoft Maßnahmen etabliert, um Unbefugten den Zugriff auf das Rechenzentrum zu verhindern. Das beinhaltet wie in Ihrem Unternehmen auch, Zugangsanträge, Besucherregelungen oder umfangreiche Überwachungsmaßnahmen. Zusätzlich stellt Microsoft durch sicheres Geräte- und Medienmanagement sicher, dass Datenträger am Lifecycle-Ende entweder gelöscht oder physisch zerstört und jede Vernichtung dokumentiert wird. Ergänzend sorgen regelmäßige Sicherheitsreviews und strikte Trennung von Service-Management und physischem Zugang für zusätzliche Kontrolle.

Damit bei Ausfällen und Katastrophen die Verfügbarkeit der Cloud Dienste gewährleistet ist, existieren mehrfache Replikationen der Daten in jedem Azure Primärstandort. Es existieren daher im Großteil der Azure Regionen mehrere Availability Zones, die Ihre Daten redundant halten. Wenn zusätzliche Redundanz erforderlich ist, können Daten auch über Regionen hinaus gespeichert werden.

Da die Erklärung wie Microsoft die Azure Cloud zur Verfügung stellt und die Funktionsbereiche umsetzt den Rahmen dieses Blog-Beitrags sprengen würde, empfehle ich bei Interesse sich in die folgenden Beiträge aus der Microsoft Dokumentation einzulesen:

- Verfügbarkeit der Azure-Infrastruktur

- Darunterliegende Azure-Architektur

- Azure-Netzwerkarchitektur

- Das Azure-Produktionsnetzwerk

- Wie Azure SQL den Schutz deiner Daten umsetzt

- Wie Azure Sein produktionsnetzwerk überwacht

- Azure-Infrastrukturüberwachung

- Integrität der Azure-Infrastruktur

- Schutz der Azure-Kundendaten

Schutz deiner Azure-Identitäten

Die Verwaltung von Identitäten ist der zentrale Baustein moderner Cloud-Sicherheit. Microsoft Entra ID bietet eine umfassende Plattform, die Authentifizierung, Autorisierung und Governance vereint. Um deine Cloud-Umgebung vom Start an sicher zu schützen, würde ich deine Identity Management in die Kernbereiche Schutz der Benutzer, Schutz der Ressourcen und Sichere Hybrid-Umgebungen unterteilen.

Im Folgenden schauen wir uns für jeden Kernbereich, Azure Dienste und Prinzipien an, die als Grundlage verwendet werden können. Die vorgeschlagenen Dienste bilden nur einen Bruchteil der Möglichkeiten ab, sodass du je nach Anforderungen auch weitere Dienste und Mechanismen etablieren kannst.

Schutz der Benutzer

Benutzeridentitäten sind das Hauptziel moderner Angriffe. Durch mehrstufige Authentifizierung (MFA) und Identitätsschutz bietet Entra ID erweiterte Sicherheit für Logins und Sitzungen.

Mehrstufige Authentifizierung (MFA) erzwingt die Verwendung mehrerer Authentifizierungsmethoden wie Kennwort und eine zusätzliche Verifikation (über SMS, App-Push, Anruf oder Hardware-Token). Es unterstützt ebenso OAuth-Token von Drittanbietern und kann zusätzlich durch Conditional Access für bestimmte Szenarien erzwungen werden.

Microsoft Entra ID Protection nutzt zusätzlich Machine Learning zur Echtzeiterkennung riskanter Anmeldeereignisse (z. B. Anmeldungen aus ungewöhnlichen Ländern, kompromittierte Anmeldeinformationen). Es klassifiziert Risiken in Benutzer- und Anmelderisiken, kann automatisiert Gegenmaßnahmen auslösen (bspw. Passwort-Reset, zusätzliche MFA).

Benutzer werden durch diese Maßnahmen gegen kompromittierte Anmeldedaten, Phishing und unautorisierte Zugriffe abgesichert, ohne den Login-Prozess unnötig zu verkomplizieren.

Schutz der Ressourcen

Neben den Identitäten selbst müssen auch die Cloud-Ressourcen granular kontrolliert und überwacht werden. Dafür bietet Entra ID Mechanismen wie Role-Based Access Control (RBAC), Privileged Identity Management (PIM) und Conditional Access.

Azure RBAC (Role-Based Access Control) basiert auf dem Azure Resource Manager, der zentralen Komponente um Azure Ressourcen zu erstellen und verwalten. Für jeden Azure Dienst oder Ressource existieren bereits Standard-Rollen, die einzelne Funktionen berechtigen. Diese Standard-Rollen oder auch deine individuell definierten Custom-Rollen erlauben dann die präzise Steuerung, wer welche Aktionen auf welche Ressourcen ausführen darf.

Nun kannst du dir Azure RBAC Berechtigungen selber vergeben, das hebelt aber eigentlich den Sinn der Rollen aus. Um das zu verhindern, kannst du beispielsweise Privileged Identity Management (PIM) einrichten. PIM verhindert, dass Administratoren dauerhaft privilegierten Zugriff besitzen. Adminrechte werden nur temporär gewährt und benötigen eine explizite Bestätigung durch andere Admins oder Projektteilnehmer. Das hört sich auf den ersten Blick nervig an, aber wie oft brauchst du am Tag wirklich die Owner Roller in deiner Subscription?

Wenn du zusätzlich weißt, dass dein Team in Deutschland sitzt, dann macht es zusätzlich Sinn den Zugriff auf Cloud Dienste oder Unternehmensressourcen durch Conditional Access auf spezifische Länder einzuschränken.

Sichere Hybrid-Umgebungen

Oft existiert bereits vor der Nutzung der Azure Cloud ein internes Rechenzentrum mit Nutzern und Identitäten. Damit du an dieser Stelle nicht auf Probleme in der Synchronisation der Identitäten stoßt, kannst du mit Entra Connect Authentifizierungsmodelle wie Pass-Through Authentication (PTA), Federation (AD FS) oder Password Hash Sync (PHS) nutzen.

Falls du nicht im Microsoft Universum gestartet bist, kannst du selbstverständlich auch Drittanbieter Lösungen mit Entra External ID anbinden.

Um nicht den Überblick zu verlieren, bietet es sich an, eine Grundlage zu haben. Aus diesem Grund kann die folgende Checkliste aus der Microsoft Dokumentation zumindest bei der Konfiguration von Microsoft Entra ID hilfreich sein.

Netzwerksicherheit gewährleisten

Die Netzwerksicherheit ist ein zentrales Element jeder Cloud-Sicherheitsstrategie. Das wesentliche Ziel ist es, Ressourcen vor unbefugtem Zugriff und Angriffen zu schützen, indem der Netzwerkdatenverkehr kontrolliert, segmentiert und überwacht wird. In Azure wird dies durch eine Kombination aus nativen Sicherheitsdiensten, konfigurierbaren Kontrollen und Architekturmustern erreicht.

Dabei gilt der Grundsatz, dass nur legitimer und autorisierter Datenverkehr zugelassen wird. Sowohl innerhalb deiner Azure Netzwerke, on-premises Umgebungen als auch gegenüber dem öffentlichen Internet.

Die Mehrheit deiner Ressourcen in Azure ist in ein virtuelles Netzwerk (VNet) eingebunden. Dieses VNet bildet ein logisch isoliertes Segment auf Basis des Azure-Netzwerkfabrics. Die Isolation mit VNets gewährleistet, dass der Datenverkehr zwischen VNets oder Mandanten nicht ohne ausdrückliche Konfiguration durchlässig ist.

Damit stellen VNets die Grundlage jeder Sicherheitsarchitektur dar. Organisationen können VNets in Subnetze unterteilen, über Peering verbinden und mit lokalen Netzwerken koppeln. Durch diese Flexibilität lassen sich Zero-Trust-Architekturen umsetzen, in denen Workloads streng voneinander getrennt sind.

Die primären Steuerungsinstrumente für den Datenverkehr sind Network Security Groups (NSGs). Sie filtern den Verkehr anhand der Quell-IP, Quellport, Ziel-IP, Zielport und verwendetem Protokoll. NSGs können zudem mit Service-Tags und Application Security Groups zusätzlich vereinfacht werden, um die Einschränkung natloser gestalten zu können.

Für PaaS-Ressourcen bietet Azure Lösungen wie Service Endpoints, Private Endpoints und Private Link an. Während Service Endpoints den Zugriff auf bestimmte Dienste (z. B. Storage, SQL Database) auf das VNet beschränken, ermöglicht Private Link eine direkte, private Anbindung über private Endpunkte ohne öffentliche IPs und ohne Traffic durchs öffentliche Internet.

Standardmäßig erlaubt Azure das Routing zwischen Subnetzen und ausgehenden Internetverkehr. Für Sicherheitsanforderungen empfiehlt es sich jedoch, User Defined Routes (UDRs) einzusetzen. So lässt sich erzwingen, dass sämtlicher ausgehender Datenverkehr über eine Network Virtual Appliance (NVA) oder die Azure Firewall geleitet wird. Mit Forced Tunneling wird zudem verhindert, dass Workloads direkte Verbindungen ins Internet initiieren.

Für die Verknüpfung Ihrer Azure Infrastruktur mit Ihrem on-premises Rechenzentrum oder den sicheren Zugang auf Unternehmensressourcen können sie Point-to-Site VPNs für einzelne Clients, Site-to-Site VPNs für die Kopplung ganzer Netzwerke, ExpressRoute für dedizierte, private WAN-Links mit höherer Bandbreite und Verfügbarkeit oder VNet-Peering für sichere, latenzarme Kommunikation zwischen VNets über das Microsoft-Backbone verwenden.

Wenn sie die Verfügbarkeit Ihrer Anwendungen gewährleisten möchten, ist eine Kombination aus Loadbalancern (bspw. Load Balancer, Application Gateway, Front Door, Traffic Manager) und dedizierte Dienste zum Schutz vor Bedrohungen wie die Azure Web Application Firewall mit DDoS Protection sinnvoll.

Die sichere Namensauflösung ist ein wesentlicher Bestandteil der Netzwerksicherheit, da ein kompromittiertes DNS gravierende Folgen haben und Angriffe wie eine Subdomain-Übernahme ermöglichen kann. Azure stellt hierzu verschiedene Mechanismen bereit, um die Integrität und Verfügbarkeit der Namensauflösung sicherzustellen. Mit Azure DNS erhalten Unternehmen eine hochverfügbare und skalierbare externe DNS-Auflösung, die auf der globalen Infrastruktur von Azure basiert.

Für VNet-interne Szenarien bietet Azure Private DNS Zones, die eine Namensauflösung innerhalb virtueller Netzwerke ohne Abhängigkeit vom öffentlichen Internet ermöglichen. Ergänzend dazu stehen DNS-Alias Records zur Verfügung, die den Lebenszyklus von DNS-Einträgen direkt an Ressourcen wie Traffic Manager oder öffentliche IP-Adressen koppeln und so verhindern, dass dangling records entstehen, die von Angreifern missbraucht werden könnten. Zusätzlich schützt Microsoft Defender for App Service vor typischen Risiken einer Subdomain-Übernahme und unterstützt bei der Absicherung von DNS-Einträgen im Lebenszyklusmanagement.

Neben der korrekten und sicheren Namensauflösung spielt auch die Überwachung und Bedrohungserkennung eine zentrale Rolle in der Netzwerksicherheit. Sichtbarkeit über den gesamten Datenverkehr hinweg ist entscheidend, um Angriffe rechtzeitig zu erkennen und angemessen darauf reagieren zu können.

Azure stellt hierfür eine Vielzahl von Werkzeugen bereit, die eine ganzheitliche Sicht auf den Netzwerkverkehr ermöglichen. Mit Azure Network Watcher lassen sich Netzwerkflüsse analysieren, Paketaufzeichnungen erstellen und Topologieübersichten generieren, wodurch Administratoren tiefere Einblicke in die Kommunikationspfade erhalten. Ergänzend dazu liefern NSG-Flow Logs detaillierte Informationen über erlaubten und blockierten Datenverkehr und ermöglichen so eine präzise Auswertung sicherheitsrelevanter Vorgänge. Über Azure Monitor in Kombination mit Log Analytics können Ereignisse zentral gesammelt, korreliert und ausgewertet werden, was eine effiziente Überwachung und Fehlerdiagnose unterstützt.

Microsoft Defender for Cloud erweitert diesen Ansatz um Bedrohungserkennung, Compliance-Prüfungen und konkrete Sicherheitsempfehlungen, die direkt in die Betriebsabläufe integriert werden können. Darüber hinaus sorgt Traffic Analytics für die Visualisierung von Verkehrsmustern, wodurch Anomalien, Engpässe oder potenzielle Angriffsszenarien frühzeitig erkannt werden. Durch die kombinierte Nutzung dieser Funktionen gewinnen Organisationen eine hohe Transparenz über ihre Netzwerkinfrastruktur und können ihre Abwehrstrategien kontinuierlich anpassen und verbessern.

Dieses Thema haben wir bereits ausführlich im folgenden Blog-Beitrag behandelt, sodass du hier weiterführende Inhalte finden solltest.

Sicherheit für virtuelle Maschinen

Virtuelle Maschinen (VMs) in Azure bieten Unternehmen die Möglichkeit, Workloads flexibel und skalierbar in der Cloud bereitzustellen, ohne eigene Hardware verwalten zu müssen. Dabei unterstützt Azure nahezu alle gängigen Plattformen, Betriebssysteme und Anwendungen von Windows und Linux bis hin zu SQL Server, Oracle oder SAP.

Damit diese VMs sicher betrieben werden können, stellt Azure eine breite Palette an Sicherheitsmechanismen bereit, die den gesamten Lebenszyklus einer VM abdecken: von der Bedrohungsabwehr über Verschlüsselung, Backup und Disaster Recovery bis hin zu Patching und Compliance.

Azure unterstützt den Einsatz führender Antimalware-Lösungen und integriert nativ Microsoft Antimalware for Azure Cloud Services and Virtual Machines. Diese Lösung läuft als Agent im Hintergrund und bietet Echtzeitschutz, geplante Scans, automatisierte Behandlung erkannter Malware sowie kontinuierliche Signatur-Updates. Administratoren können dabei zwischen einer Standardkonfiguration oder einer benutzerdefinierten Konfiguration wählen.

Für erweiterte Sicherheit empfiehlt Microsoft den Einsatz von Defender for Endpoint, der zusätzlich Angriffsflächen reduziert und automatisierte Untersuchungen unterstützt. Alle Antimalware-Lösungen lassen sich zudem mit Microsoft Defender for Cloud integrieren, sodass Statusinformationen, Warnungen und Empfehlungen zentral verwaltet werden.

Der Schutz sensibler Daten erfolgt in Azure über mehrere Ebenen. Mit Azure Key Vault können kryptografische Schlüssel und Secrets gespeichert und über Microsoft Entra ID kontrolliert werden. Damit lassen sich etwa SQL-Server-Verschlüsselungsschlüssel, Anwendungsgeheimnisse oder Zertifikate sicher verwalten.

Darüber hinaus stellt Azure Disk Encryption auf Basis von BitLocker (Windows) und dm-crypt (Linux) sicher, dass alle ruhenden Daten verschlüsselt sind. Die Verwaltung der Schlüssel erfolgt ebenfalls über Key Vault. Best Practices empfehlen den Einsatz von Key Encryption Keys (KEKs) für zusätzliche Sicherheit, die Synchronisation von VM und Key Vault in derselben Region sowie Backups vor Aktivierung der Verschlüsselung.

Um den Datenverlust bei virtuellen Maschinen zu vermeiden, kannst du zudem Azure Backup nutzen. Für Business Continuity und Disaster Recovery (BCDR) kannst du zusätzlich Azure Site Recovery (ASR) verwenden. Dieser Dienst ermöglicht Replikation, Failover und Wiederherstellung ganzer Workloads an einem sekundären Standort oder direkt in Azure. Mit Funktionen wie Test-Failover, geplanten Failovern ohne Datenverlust oder Failback-Szenarien unterstützt Azure Site Recovery eine ganzheitliche BCDR-Strategie, ohne dass eigene Sekundärdatacenter betrieben werden müssen.

Sicherheitsupdates sind essenziell, um bekannte Schwachstellen zu schließen. Während du bei Platform as a Service Diensten nicht um Sicherheitsupdates kümmern musst, ist das bei virtuellen Maschinen leider nicht der Fall. Aus diesem Grund existieren Funktionen wie Automatic Guest Patching und Update Management über Azure Automation. Automatic Guest Patching übernimmt dabei das Herunterladen und Updaten von Windows- und Linux-Images, um kritische Vulnerabilities auf deiner VM zu schließen. Der Azure Update Manager bietet dir zusätzlich die Möglichkeit deine VMs zu scannen und Wartungsfenster einzustellen.

Ein zentrales Feature, das wir uns im weiteren Verlauf dieses Blog-Beitrags näher anschauen werden, ist Confidential Computing. Es ist besonders für VMs spannend, jedoch möchte ich zunächst die üblichen Best-Practises und Möglichkeiten zur sicheren Nutzung deiner Azure Cloud erläutern.

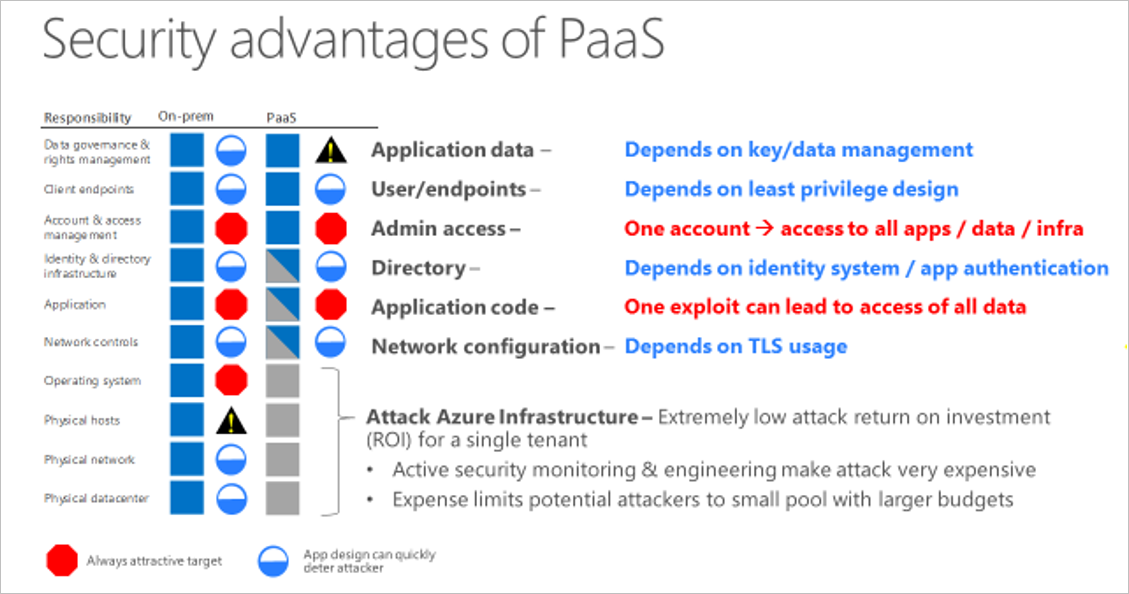

Plattformdienste absichern

Nachdem wir uns mit virtuellen Maschinen beschäftigt haben, möchte ich nun die sicherheitsrelevanten Vorteile von Platform-as-a-Service (PaaS) Diensten in Microsoft Azure darstellen. Dadurch sollten die Unterschiede zu anderen Cloud-Betriebsmodellen deutlich werden und ein Verständnis darüber entstehen wie Sie Ihre Angriffsfläche reduzieren, Sicherheitsaufgaben an Microsoft delegieren und Identitäts- und Datenzugriffskontrollen implementieren können.

Mit PaaS Diensten können Sie die Verantwortung für die Verfügbarkeit und Performance abgeben, sodass der Cloud-Provider wesentliche Teile dieser Verantwortung, darunter Hardware, Netzwerk, Virtualisierung, Betriebssystem-Patching und viele weitere abnimmt. Dadurch ergeben sich mehrere Vorteile wie zum Beispiel:

- Reduzierte Angriffsfläche: Da keine direkten Server oder VM-Hosts verwaltet werden, entfällt ein Großteil klassischer Infrastrukturangriffe.

- Schnellere Bedrohungserkennung: Microsoft integriert globale Threat-Intelligence-Signale in PaaS-Dienste, wodurch neue Angriffsmuster schneller erkannt werden.

- Identitätsbasierte Sicherheit: Da Netzwerkperimeter zunehmend an Bedeutung verlieren, sind Identitäten der primäre Schutzfaktor. Microsoft Entra ID bietet MFA, Conditional Access, Identity Protection und Role-Based Access Control.

- Automatische Patches und Updates: PaaS-Dienste werden für Sie kontinuierlich aktualisiert, wodurch Schwachstellen schneller geschlossen werden.

Azure App Service & App Service Environment (ASE)

Mit Azure App Service lassen sich Web- und API-Anwendungen bereitstellen, ohne den darunterliegenden Server verwalten zu müssen. Es existiert dabei die folgende Unterscheidung:

- App Service Plan (Standard/Basic/Consumption Pläne)

- Dienste laufen in einer Multi-Tenant-Umgebung, die Microsoft durch starke Isolationsmechanismen schützt.

- Sicherheit über TLS-Zertifikate, Entra-Integration (OAuth2, OpenID), Key Vault-Integration, DDoS-Schutz.

- Geeignet für viele Szenarien, aber Angriffsfläche durch öffentlichen Internetzugang größer.

- Integration in Ihr individuelles VNet über Private Endpoints und Private Link möglich.

- App Service Environment (ASE)

- Single-Tenant-Hosting: Apps laufen vollständig isoliert auf dedizierter Infrastruktur.

- Vollständige Integration in ein Virtual Network (VNet) inkl. Private IPs für eingehenden Traffic.

- Kontrolle über eingehenden Traffic mit NSGs (Network Security Groups), Firewall-Regeln und Private Endpoints.

- Ideal für hochregulierte Branchen (Finanzwesen, Gesundheitswesen) oder stark vertrauliche Daten, wo Netzwerkisolation Pflicht ist.

- Kostenintensiver, aber sicherheitsseitig die stärkste App-Service-Option.

Azure Container Apps mit Consumption & Workload Profiles

Container Apps haben wir bereits im folgenden -> Blog-Beitrag detailliert bearbeitet.

- Container Apps Consumption Plan

- Serverless und Pay-per-Use, sodass Ressourcen automatisch skaliert werden.

- Läuft in einer Multi-Tenant-Infrastruktur und Microsoft übernimmt Isolation und Patch-Management.

- Standardmäßig öffentliche Endpunkte, aber Absicherung über Ingress-Restriktionen, Entra-Integration und Managed Identities.

- Begrenzte Kontrolle über Compute-Isolation, da Ressourcen dynamisch in geteilten Umgebungen ausgeführt werden.

- Gut für Szenarien mit geringeren Compliance-Anforderungen oder wenn Kostenoptimierung im Vordergrund steht.

- Container Apps Workload Profiles

- Neuere Variation bei der Container auf dedizierten Worker-Knoten innerhalb der Container-Apps-Umgebung laufen.

- Workload-Profile können für Performance, Isolation und Compliance optimiert werden (z. B. Memory-optimiert, CPU-optimiert).

- Stärkere Isolation, da Workloads auf dedizierten Compute-Ressourcen laufen (vergleichbar mit Single-Tenant-PaaS).

- Private VNET-Integration möglich wodurch Container-Apps ohne öffentliche IP-Adressen betrieben werden können.

- Unterstützt Confidential Compute-Optionen in Kombination mit bestimmten SKUs (ähnlich wie bei AKS).

- Besser für regulierte Branchen, sensible Daten oder Anwendungen mit strengen Compliance-Anforderungen.

Weitere Optionen für containerisierte Anwendungen

- Azure Kubernetes Service (AKS)

- Sicherheit und Isolation durch Confidential Compute Nodes (basierend auf Intel SGX oder AMD SEV-SNP).

- Unterstützung von Pod Security Standards, Kubernetes RBAC, Azure AD-Integration.

- Private Cluster-Option: Kein öffentlicher API-Zugriff auf das Control Plane.

- Defender for Containers integriert: Scans von Images, Laufzeitüberwachung, Policy Enforcement.

- Azure Container Instances (ACI)

- Leichtgewichtiges PaaS für kurzlebige Container.

- Isolated SKUs für Compute-Isolation.

- VNET-Integration zur Begrenzung von Public Exposer.

- Weniger Feature-Tiefe als AKS, dafür stark vereinfacht und für Batch/Serverless-Szenarien geeignet.

Azure SQL Database & Datenplattformen

-

Azure SQL Database (Single Database, Elastic Pools)

- Standardmäßig ist Transparent Data Encryption (TDE) aktiviert.

- Erweiterte Optionen: Always Encrypted (clientseitig verschlüsselte Spalten).

- Zugriff über Private Endpoints, VNET-Regeln, Entra-Authentifizierung (MFA, Conditional Access).

- Advanced Threat Protection für Angriffserkennung (SQL-Injection, ungewöhnliche Zugriffe).

-

Azure Synapse Analytics

- Gleiche Sicherheitsfunktionen wie SQL DB.

- Zusätzlich existiert Verschlüsselung im Ruhezustand, Zugriffskontrollen per Entra und Private Link Unterstützung.

-

Cosmos DB

- Mehrstufige Verschlüsselung (at rest und in transit).

- Confidential Ledger Integration für manipulationssichere Transaktionsnachweise.

Azure Storage

- Storage Accounts

- Standardmäßig verschlüsselt mit SSE (AES-256).

- Optional: Customer-Managed Keys (CMK) via Key Vault.

- Zugriff über Shared Access Signatures (SAS), Azure RBAC und Private Endpoints bzw. Service Endpoints.

- Immutable Storage (Write Once Read Many): Schutz vor Manipulation oder Löschung, wichtig für Finanz- und Compliance-Szenarien.

- In Kombination mit Confidential Compute VMs können besonders sensible Daten auch während der Verarbeitung verschlüsselt bleiben.

- Azure Storage Encryption Scopes: Verschiedene Verschlüsselungsrichtlinien pro Container oder Blob.

- Soft Delete & Blob Versioning: Schutz vor versehentlichem oder böswilligem Löschen.

- Advanced Threat Protection for Storage (Defender for Storage): Erkennung von ungewöhnlichem Zugriff (z. B. Massen-Download, Datenexfiltration, Malware-Uploads).

- Customer Lockbox: Sicherstellung, dass Microsoft-Support nur mit expliziter Genehmigung auf Kundendaten zugreifen darf.

Weitere sicherheitsrelevante PaaS-Dienste und Funktionen

-

Azure Service Bus

- SAS Tokens und Entra RBAC für sichere Zugriffssteuerung.

- Zugriff aus Ihrem VNet über Service Endpoints & Private Endpoints.

-

Azure Cache for Redis (Premium)

- Private Link, VNET-Integration, TLS 1.2/1.3 wird erzwungen.

-

Azure Functions

- Unterstützt Secrets via Key Vault, VNET-Integration, Private Endpoints und viele weitere Optionen.

- Besitzt einen Isolated Plan für stärkere Sicherheit (dedizierte Compute-Isolation).

Sicherheit, Verschlüsselung und Speicherung von Daten

Nachdem wir diverse sicherheitsrelevanten Aspekte behandelt haben, möchte ich nun den Fokus auf den Schutz Ihrer Daten während der Speicherung, Übertragung und Verarbeitung legen. Dabei werde ich Ihnen konkrete Maßnahmen und Möglichkeiten zur Verschlüsselung von Daten zeigen und verschiedene Entscheidungsgrundlagen liefern.

Der Schutz von Daten in der Cloud umfasst nicht nur die Sicherung gespeicherter Daten, sondern auch den Schutz während der Übertragung und der Verarbeitung. Azure bietet dafür eine breite Palette an Funktionen, Technologien und Sicherheitsmechanismen, die den gesamten Lebenszyklus von Daten abdecken. Diese lassen sich in drei Kategorien Data-at-Rest, Data-in-Transit und Data-in-Use einteilen.

Data-at-Rest (Speicherung)

Gespeicherte Daten müssen auch dann geschützt sein, wenn ein Angreifer physischen Zugriff auf die Infrastruktur erlangt. In Azure werden daher alle Daten standardmäßig verschlüsselt, wobei zusätzliche Optionen für besonders sensible Szenarien zur Verfügung stehen.

Standardverschlüsselung und Schlüsselverwaltung

Alle Azure-Dienste verschlüsseln gespeicherte Daten standardmäßig mit Server-Side Encryption (SSE), basierend auf dem AES-256-Algorithmus in FIPS 140-2-validierter Hardware. Dabei gilt:

- Microsoft-Managed Keys (MMK): Default-Option, bei der Microsoft die Schlüssel generiert, speichert und regelmäßig rotiert.

- Customer-Managed Keys (CMK): Kunden können eigene Schlüssel bereitstellen und verwalten. Typischerweise werden diese über Azure Key Vault oder Azure Managed HSM bereitgestellt. Dadurch bleibt die Kontrolle über Erzeugung, Rotation und Löschung der Schlüssel beim Kunden.

- Double Encryption: Bei Double Encryption werden Daten zweimal mit unterschiedlichen Schlüsseln verschlüsselt.

- Service-Level Encryption ist die Standardverschlüsselung aller Daten in Azure Storage mit Microsoft-Managed oder Customer-Managed Keys aus Azure Key Vault oder Azure Managed HSM.

- Infrastructure-Level Encryption verschlüsselt mit einem separaten Schlüssel die durch Microsoft verwendete Infrastrukturebene und verwendet immer Microsoft-Managed-Keys.

Es existieren dabei folgende Varianten und Modelle von Verschlüsselungsschlüsseln:

- BYOK (Bring Your Own Key): Kunden importieren selbst erstellte Schlüssel (z. B. aus einer On-Premises-HSM-Infrastruktur) in Azure Key Vault oder Managed HSM. Schlüsselmaterial wird per RSA-Wrapping oder PKCS#11 sicher übertragen.

- HYOK (Hold Your Own Key): Schlüssel verbleiben ausschließlich in der lokalen Infrastruktur (z. B. On-Premises-HSM) und werden über Microsoft Rights Management Connector oder dedizierte Schnittstellen verwendet. Die Daten können nur entschlüsselt werden, wenn der lokale Schlüsselserver erreichbar ist. Dieses Modell eignet sich für Szenarien mit höchsten regulatorischen Anforderungen (z. B. staatliche Geheimhaltung, KRITIS).

- Customer-Managed Keys Rotation: Über Azure Key Vault Key Rotation Policies oder automatisierte Skripte (PowerShell, CLI, Terraform) können Schlüssel turnusmäßig erneuert werden. Dienste wie Azure Storage, SQL Database oder Azure Disk Encryption können transparent auf den neuen Schlüssel wechseln, ohne Datenmigration.

Eine üblicher Anwendungsfall für Data-at-Rest wäre ein Azure Storage Account mit Customer-Managed Keys. Dabei wir dein Key Vault und ein Key zur Verschlüsselung generiert. Anschließend wird der der Storage Account über seine Managed Identity berechtigt den Key aus dem Key Vault auszulesen. Abschließend wird die Verschlüsselung im Storage Account aktiviert.

Data-in-Transit (Übertragung)

Daten auf dem Weg zwischen Diensten, Rechenzentren oder Endgeräten sind einem hohen Risiko durch Abhören, Manipulation oder Man-in-the-Middle-Angriffe ausgesetzt. Um diese Gefahren zu minimieren, setzt Azure auf ein mehrschichtiges Sicherheitsmodell, das sowohl die Verschlüsselung der Kommunikation als auch die Isolierung von Netzwerken und Traffic-Kontrolle umfasst. Dadurch wird sichergestellt, dass Daten innerhalb der Azure-Infrastruktur ebenso wie über externe Verbindungen jederzeit geschützt bleiben.

Verschlüsselungsstandards

Standardmäßig wird sämtlicher Datenverkehr in Azure mit TLS 1.2 oder 1.3 verschlüsselt, wodurch moderne kryptografische Verfahren wie Perfect Forward Secrecy (PFS) und AES-Galois/Counter Mode (AES-GCM) zur Integritätssicherung eingesetzt werden. Viele Dienste unterstützen zudem mTLS (Mutual TLS), bei dem nicht nur der Server, sondern auch der Client ein Zertifikat vorweisen muss. Dies wird unter anderem über Azure Application Gateway oder Azure API Management genutzt, um besonders sensible API- und Anwendungs-Workloads gegen unautorisierte Clients abzusichern.

Für dateibasierte Szenarien werden spezialisierte Protokolle wie SMB 3.0 (für Azure File Shares) oder HTTPS (für Blob Storage, Queues, Tables) eingesetzt, die durch native Verschlüsselung Schutz gegen Replay- und Sniffing-Angriffe bieten.

Netzwerkisolation

Neben Verschlüsselung stellt Azure sicher, dass Daten nur über vertrauenswürdige Netzwerkpfade übertragen werden. Mit Private Link und Private Endpoints lassen sich Dienste direkt in ein virtuelles Netzwerk (VNet) integrieren, sodass sie über private IP-Adressen ansprechbar sind, ohne öffentlichen Zugang aus dem Internet.

Eine einfachere Variante ist der Einsatz von Service Endpoints, bei denen der Datenverkehr zwar weiterhin über das Azure-Backbone läuft, der Zugriff jedoch auf definierte Subnetze beschränkt werden kann. Beide Ansätze verhindern, dass Daten unnötig über öffentliche Netzwerke fließen und reduzieren damit die Angriffsfläche erheblich.

Sichere Hybridanbindung

In hybriden Szenarien, in denen On-Premises-Systeme mit Azure verbunden werden, kommen dedizierte Schutzmechanismen zum Einsatz. Mit dem VPN-Gateway lassen sich verschlüsselte Site-to-Site- oder Point-to-Site-Tunnel über das Internet aufbauen, während Azure ExpressRoute eine dedizierte, private Leitung in das Microsoft-Netzwerk bereitstellt, die optional ebenfalls verschlüsselt werden kann.

Für den sicheren Remotezugriff auf virtuelle Maschinen stellt Azure Azure Bastion bereit. Administratoren können VMs über das Azure-Portal per RDP oder SSH verwalten, ohne dass diese eine Public IP benötigen. Das ist ein erheblicher Gewinn an Sicherheit, da Angriffsvektoren wie Brute-Force- oder Port-Scanning-Angriffe ausgeschlossen werden.

Traffic-Kontrolle und Angriffsschutz

Zur Absicherung der Netzwerkkonnektivität bietet Azure mehrere Mechanismen. Network Security Groups (NSGs) ermöglichen die granulare Steuerung von eingehendem und ausgehendem Datenverkehr auf Subnetz- oder NIC-Ebene. Azure Firewall erweitert diese Funktion um zentralisiertes Logging, FQDN-basierte Filterung und Application-Level-Regeln. Für den Schutz von Webanwendungen kommt das Application Gateway in Verbindung mit einer Web Application Firewall (WAF) zum Einsatz. Diese erkennt und blockiert gängige Angriffsarten wie SQL-Injection, Cross-Site-Scripting (XSS) oder Request Smuggling. Gegen großvolumige Angriffe wie DDoS stellt Azure einen separaten Schutz bereit. Azure DDoS Protection existiert in einer kostenlosen Basic-Version (automatisch aktiv) sowie in der erweiterten Standard-Version, die zusätzliche Telemetrie, Adaptive Tuning und garantierte Kostenrückerstattung bei Ausfällen durch DDoS-Angriffe bietet.

Datenintegrität und Monitoring

Um Manipulationen oder ungewöhnliche Aktivitäten im Datenverkehr frühzeitig zu erkennen, stellt Azure umfangreiche Monitoring-Werkzeuge bereit. Azure Monitor und Traffic Analytics erlauben die Analyse von Verkehrsströmen und die Identifikation von Mustern, Engpässen oder potenziellen Angriffen. Mit NSG-Flow Logs können Administratoren detailliert nachvollziehen, welche Verbindungen erlaubt oder blockiert wurden, während Azure Network Watcher zusätzliche Funktionen wie Paketaufzeichnung, Topologieübersicht und Verbindungsmonitoring bietet. Zusammen ermöglichen diese Tools eine kontinuierliche Überwachung der Netzwerksicherheit und eine schnelle Reaktion auf Bedrohungen.

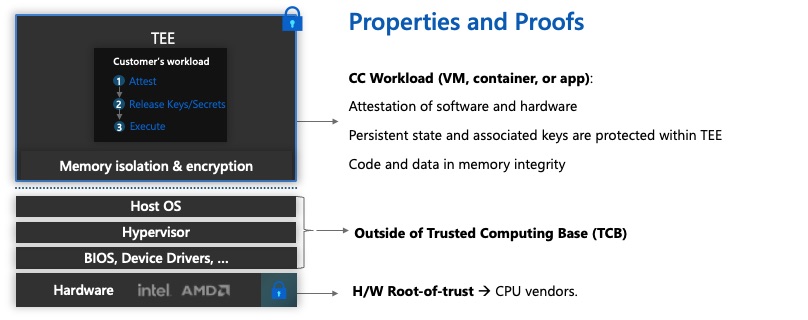

Data-in-Use (Verarbeitung)

Auch wenn Daten bei der Speicherung (at rest) und Übertragung (in transit) gut verschlüsselt sind, liegen sie während der Verarbeitung meist im Klartext im RAM oder in der CPU vor. Dadurch entstehen neue Bedrohungsszenarien:

- Zugriff durch kompromittierte Hosts oder Admins

- Angriffe über Speicher-Snapshots oder Debugger

- Risiken durch gemeinsam genutzte Cloud-Infrastruktur (Multi-Tenant

Azure Confidential Computing adressiert genau dieses Problem und erweitert den Schutz in die Hardware, sodass Daten auch im Moment der Ausführung geschützt bleiben. Im Kern basiert Confidential Computing auf Trusted Execution Environments (TEE), welche Daten und Code im Speicher verschlüsselt und strikte Isolation zwischen dem Betriebssystem, Hypervisor und anderen Workloads erzwingt. Damit ist es sozusagen ein sicherer Bereich innerhalb des Hauptprozessors, der zur Ausführung von Code genutzt wird und nur dort in Klartext ist. Man kann sich das wie einen Tresor im RAM vorstellen. Diesen Bereich nennt man auch Enklaven.

| Begriff | Bedeutung |

|---|---|

| TEE (Trusted Execution Environment) | Isolierter Bereich auf CPU-Ebene, in dem Code sicher ausgeführt wird. |

| Enklave | Der eigentliche Speicherbereich, der geschützt und isoliert ist. |

| Trusted Compute Base (TCB) | Minimale, geprüfte Codebasis, der dem System vertraut. |

Eine Enklave ist ein isolierter Bereich innerhalb der CPU bzw. des Arbeitsspeichers, der hardwaregestützt vom Rest des Systems abgeschottet wird. Daten und Code, welche innerhalb einer Enklave liegen, bleiben verschlüsselt und sind für alle anderen Prozesse, den Hypervisor, das Betriebssystem und sogar für Cloud-Provider wie Microsoft Azure unsichtbar. Nur der autorisierte Code in dieser Enklave kann die Daten im Klartext sehen und verarbeiten. Enklaven sind damit der zentrale Baustein des Trusted Execution Environment (TEE).

Die Trusted Computing Base (TCB) bezeichnet zusätzlich alle Komponenten, denen man vertrauen muss, damit ein System als sicher gelten kann. Eine schlanke TCB minimiert die potenzielle Angriffsfläche und reduziert das Risiko, dass eine Schwachstelle das ganze Sicherheitsmodell untergräbt. Wesentliche Komponenten einer TCB sind dabei:

- Die CPU-Funktionen, die die Enklaven absichern.

- Die Firmware und Microcode, die diese Isolation technisch durchsetzen.

- Die minimal notwendige Software wie ein spezielles Laufzeitmodul in der Enklave.

Im Gegensatz zu klassischen VMs, bei denen Betriebssystem, Hypervisor, Treiber und Management-Tools Teil der TCB wären, beschränkt sich die TCB bei Confidential Computing auf wenige, überprüfbare Bausteine. Damit bspw. ein Schlüssel-Dienst oder Ihre CI/CD-Pipeline nicht blind der vertrauen muss, dass ein Workload in einer geschützten Umgebung läuft, kommt der Azure Attestation Service ins Spiel. Dieser stellt kryptografisch sicher, dass:

- Der Workload tatsächlich in einer TEE läuft.

- Die verwendete Hardware / Firmware der freigegebenen TCB entspricht.

- Nur verifizierte Umgebungen Zugriff auf sensible Daten erhalten.

Der Azure Attestation Service erstellt einen kryptografisch signierten Nachweis über die konkrete Hardware- und Software-Messung des laufenden Workloads. Erst wenn diese Messung (das Quote bzw. die Evidence) mit einer von Ihnen definierten Attestierungsrichtlinie übereinstimmt, dürfen nachgelagerte Systeme Geheimnisse freigeben oder Zugriff gewähren. Typisch ist z. B. die Kopplung von Key-Freigaben an eine Attestation Policy (attested key release), sodass Schlüssel aus Azure Key Vault oder Managed HSM nur an exakt die geprüfte, vertrauenswürdige Enklave ausgegeben werden.

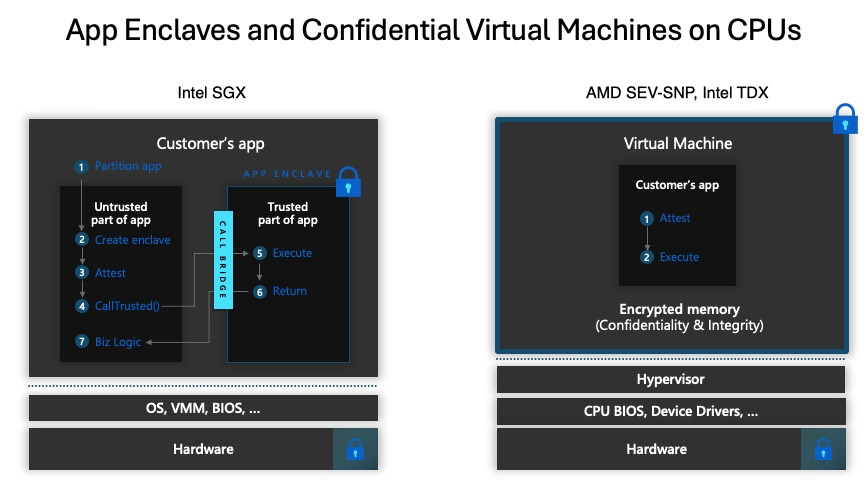

Azure stellt dafür mehrere Optionen bereit, die sich nach Isolationsgrad und Integrationsszenario unterscheiden. Confidential VMs schützen die gesamte VM, sodass Speicherinhalte, Register und VM-Zustände hardwareseitig verschlüsselt und gegen Manipulation geschützt werden. In Azure kommen hierfür moderne CPU-Erweiterungen zum Einsatz wie zum Beispiel AMD SEV-SNP und die entsprechenden Intel-Gegenstücke für vertrauliche Ausführung. Diese VM-SKUs sind für Lift-and-Shift-Szenarien sehr attraktiv, weil Sie ohne Codeänderungen eine robuste Schutzschicht gewinnen. Betriebssysteme, Datenbanken, Applikationsserver und Agenten laufen unverändert, profitieren aber von Speicher-Verschlüsselung und Integritätsschutz auf VM-Ebene.

Ergänzend existiert das Enklaven-Modell auf Anwendungsebene mit Intel SGX. In diesem Fall können Sie besonders sensible Dienste in eine isolierte Enklave innerhalb des RAMs platzieren. Dieser Ansatz ist feingranularer, erfordert aber Code-Anpassungen und den Einsatz spezieller SDKs (z. B. Open Enclave). Im Gegenzug erhalten Sie die Möglichkeit, selbst in Shared-PaaS-Diensten ausgewählte Verarbeitungsschritte in einer TEE auszuführen. Als Beispiel kann dabei Always Encrypted mit Secure Enclaves in Azure SQL für verschlüsselte Spalten genannt werden.

Für containerisierte Workloads bietet Azure Confidential Containers. In AKS können Sie Knotenpools auf Confidential-VM-Basis betreiben und zusätzlich das Add-on für vertrauliche Container nutzen. Ähnliches gilt für Azure Container Instances in ihrer Confidential-Variante, wenn Sie schnell isolierte Container ohne Cluster-Betrieb benötigen.

Containerisierte Anwendungen bieten zusätzliche Schutzmaßnahmen mit signierten und gehärteten Images oder Image-Scans, um Schwachstellen in den bereitgestellten Containern aufzufinden. Für klassische PaaS-Szenarien existieren ergänzende vertrauliche Ausführungsformen, etwa die erwähnten Secure-Enclave-Funktionen in Azure SQL oder die Integrationen für die Key- und Secret-Operationen, die nur nach erfolgreicher Attestation gestatten werden. Damit lassen sich sogar in Multi-Tenant-Plattformen besonders heikle Operationen so kapseln, dass Klartextdaten ausschließlich in einem verifizierten TEE-Kontext auftauchen.

Sicherheitstechnisch adressieren die Data-in-Use Beispiele in diesem Kapitel eine Reihe konkreter Bedrohungen. Gegen bösartige oder kompromittierte Hypervisoren wirkt der hardwaregestützte Integritäts- und Speicherschutz. Memory-Scraping, DMA-Angriffe, Kaltstart-/Snapshot-Extraktion und viele Formen von Debugging laufen ins Leere, weil Klartext den geschützten Bereich nie verlässt.

Fazit

Die Sicherheit Ihrer Azure-Umgebung ist keine Aufgabe, die einmalig eingerichtet und dann vernachlässigt werden kann. Microsoft Azure bietet eine Vielzahl leistungsfähiger Mechanismen, um Ihre Daten, Anwendungen und Infrastrukturen umfassend zu schützen von der physischen Sicherheit der Rechenzentren über moderne Identitätslösungen bis hin zu innovativen Technologien wie Confidential Computing.

Wichtige Erfolgsfaktoren sind damit:

- Das Verständnis des Shared Responsibility Models, um die eigene Rolle klar zu definieren.

- Die Anwendung von Best Practices und Benchmarks, um Sicherheit messbar und standardisiert umzusetzen.

- Der Einsatz von End-to-End-Verschlüsselung, Zero Trust-Prinzipien und Netzwerkisolation als technologische Säulen.

- Die kontinuierliche Überwachung, Bewertung und Anpassung der Sicherheitsmaßnahmen entlang des Veränderungstempos in der Cloud.

Ob beim Schutz gespeicherter Daten (Data-at-Rest), während der Übertragung (Data-in-Transit) oder bei der aktiven Verarbeitung (Data-in-Use), Azure stellt für jedes Szenario eine klare Lösung bereit. Entscheidend ist, dass diese gezielt, konsistent und im Einklang mit Ihren Anforderungen genutzt werden.

Hilfreiche Links für weiterführende Recherchen

Data-at-Rest (Speicherung)

- Customer-Managed Keys (CMK)

- Azure Managed HSM

- Azure Disk Encryption (ADE)

- Storage Service Encryption (SSE)

- Transparent Data Encryption (TDE)

- Always Encrypted

- Immutable Storage (WORM)

- Azure Confidential Ledger

Data-in-Transit (Übertragung)

- Private Link / Private Endpoints

- Azure Firewall, NSGs

- Application Gateway & WAF

- Azure Bastion

- Service Endpoints

- SMB 3.0

- HTTPS

- Double Encryption für Disks

Data-in-Use (Verarbeitung)

- Was ist Confidential Computing?

- Schutz bei Multi-Party-Datenverarbeitung

- Azure Confidential VMs Übersicht

- Anderer Blog-Beirag zu Confidential VMs

- AKS mit Confidential Containers

- Confidential Azure Container Instances

- Attestation für Container

- Blog: Confidential Computing für PaaS

- Überblick App Service Environment

- App Service Environment Vergleich

- Azure Attestation Service